PSI CyberSecurity Insight

2026年5月7日

株式会社ピーエスアイ

製造業サプライチェーンを狙う情報窃取型侵害から学ぶ初動と再発防止

製造業で「情報窃取の可能性」が示されたときに起きること

国内製造業の大手企業がサイバー攻撃を受け、一部データが不正に抜き取られた可能性を公表しました。製造業はITとOTが結びつき、影響が連鎖しやすい業種です。

設計図や仕様書、BOM(部品表)などの機微情報は競争力に直結します。加えて操業停止が現実の損失となるため、恐喝型の攻撃とも相性が良いとされます。

さらに海外拠点や協力会社を含む環境では、端末管理や認証、パッチ適用にばらつきが出やすいです。その「隙」が侵入口になり、横展開や情報窃取につながります。

国内製造業で起きた侵害事例にみる攻撃の構図

公表時点で「可能性」と表現されるのは、被害範囲の確定に時間がかかるためです。攻撃者はログ削除や正規ツールの悪用で痕跡を薄め、調査を難しくします。

情報の持ち出しは、ファイル共有、メール、クラウドストレージ、開発環境など複数経路で行われ得ます。端末・サーバ・ネットワーク・ID・クラウド監査ログを横断して確認が必要です。

侵入口としては、VPN装置などリモートアクセス機器の脆弱性、フィッシングによる認証情報窃取、委託先アカウントの悪用、未管理端末が典型です。侵入後は権限昇格から横展開へ進みます。

被害最小化の初動と、再発防止に向けた実装ポイント

初動はスピードと統制の両立が重要です。闇雲な遮断は事業影響を増やすため、まずは侵害疑いアカウント停止、特権IDの再発行、リモート経路の制限などから段階的に進めます。

同時に証跡保全を怠ると、原因究明や対外説明が難しくなります。端末イメージやログを確保しつつ、法務・広報・情シス・現場を含む意思決定ラインを整え、復旧計画を並走させます。

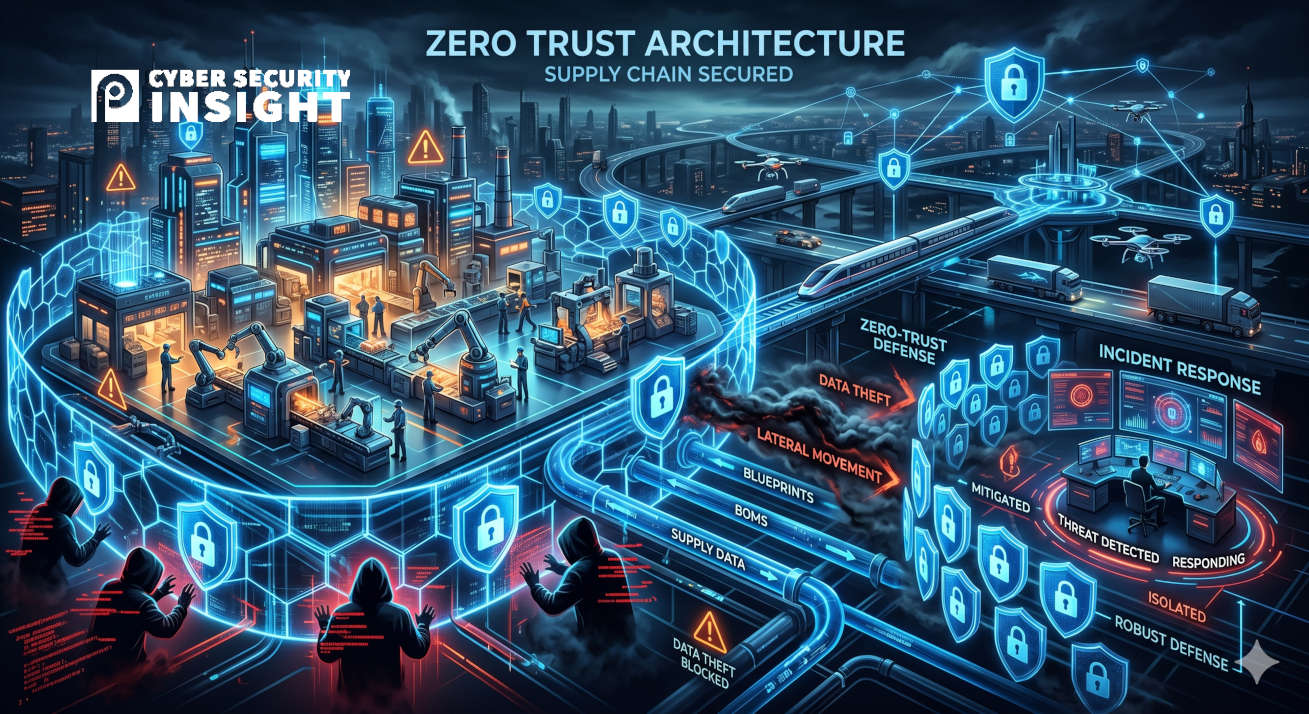

再発防止では、MFAの徹底と特権管理(PAM)により、認証情報の悪用を起点にしない設計が要です。加えてIT/OT分離を「境界」ではなく横展開阻止として設計し、ログ統合と監視運用を強化します。

サプライチェーンでは、接続方式の標準化と、委託先に求める最低限要件の明文化が現実解です。重要データへ到達する経路を整理し、侵害時に波及しにくい構造を平時から作ります。

まとめ

ネットワークベンダーとして、PSIでは侵入を前提にした多層防御と、横展開を抑えるセグメンテーションの考え方を重視します。単発の対策追加ではなく、破られにくい構造設計が重要です。

あわせて、アイデンティティ中心の統制と、監視・ログの可視化を軸に検知と封じ込めの速度を高めることを推奨します。初動で迷わないための権限設計と手順整備が効果を左右します。

さらに、取引先・委託先を含む接続を前提に、ゼロトラストの思想で到達経路を最小化し、被害の波及を抑える方針が欠かせません。平時の設計と訓練が、信頼維持に直結します。

会社概要

社名:株式会社ピーエスアイ(PSI)

所在地:〒160-0022 東京都新宿区新宿5丁目5-3 建成新宿ビル4階

設立:1994年

TEL:03-3357-9980

FAX:03-5360-4488

URL:https://www.psi.co.jp

事業内容:サイバーセキュリティ製品の販売および導入支援、運用サポート、ITコンサルティング

報道関係者様からのお問合せ先

株式会社ピーエスアイ

広報担当:内藤

電話番号:(03)3357-9980

Eメールアドレス:psi-press@psi.co.jp