PSI CyberSecurity Insight

2026年5月1日

株式会社ピーエスアイ

ランサムウェアで供給が止まる時代:製造業サプライチェーン停止を防ぐ要点

「情報漏えい」だけでは終わらない、供給停止リスクの現実

大規模なサイバー攻撃は、情報漏えいに加えて「製品が届かない」形で顕在化します。短期間でも供給遅延が発生すると、販売機会損失や取引先対応に直結します。

特に製造・物流が連動する業態では、IT障害が受発注、在庫引当、配送手配へ波及します。結果としてブランド毀損や、現場の混乱が長引くリスクが高まります。

近年のランサムウェアは暗号化だけでなく、業務継続そのものを奪う傾向です。経営とITが同じ指標で、停止耐性を点検する重要性が増しています。

国内大手の製造業で起きたランサムウェア被害にみる侵入の盲点

報道では、国内製造業の大手企業がランサムウェア被害を受け、供給に影響が出たとされています。こうした事案は、ITインシデントが生活者体験へ直結する典型例です。

侵入後の攻撃は、横展開(ラテラルムーブメント)と権限昇格を経て、認証基盤や基幹システム、バックアップの同時無力化を狙うことがあります。復旧が長期化しやすい点が特徴です。

初期侵入の入口は、必ずしも高度なゼロデイに限りません。VPNなどのリモートアクセス機器の脆弱性や設定不備、認証情報の窃取、委託先経由が現実的なリスクになります。

またリモートワーク環境では、暫定運用の恒常化が弱点になります。フルアクセス型のリモート接続や端末管理のばらつきは、侵入後の被害拡大を助長し得ます。

止めない設計と早期復旧のために、優先すべき対策

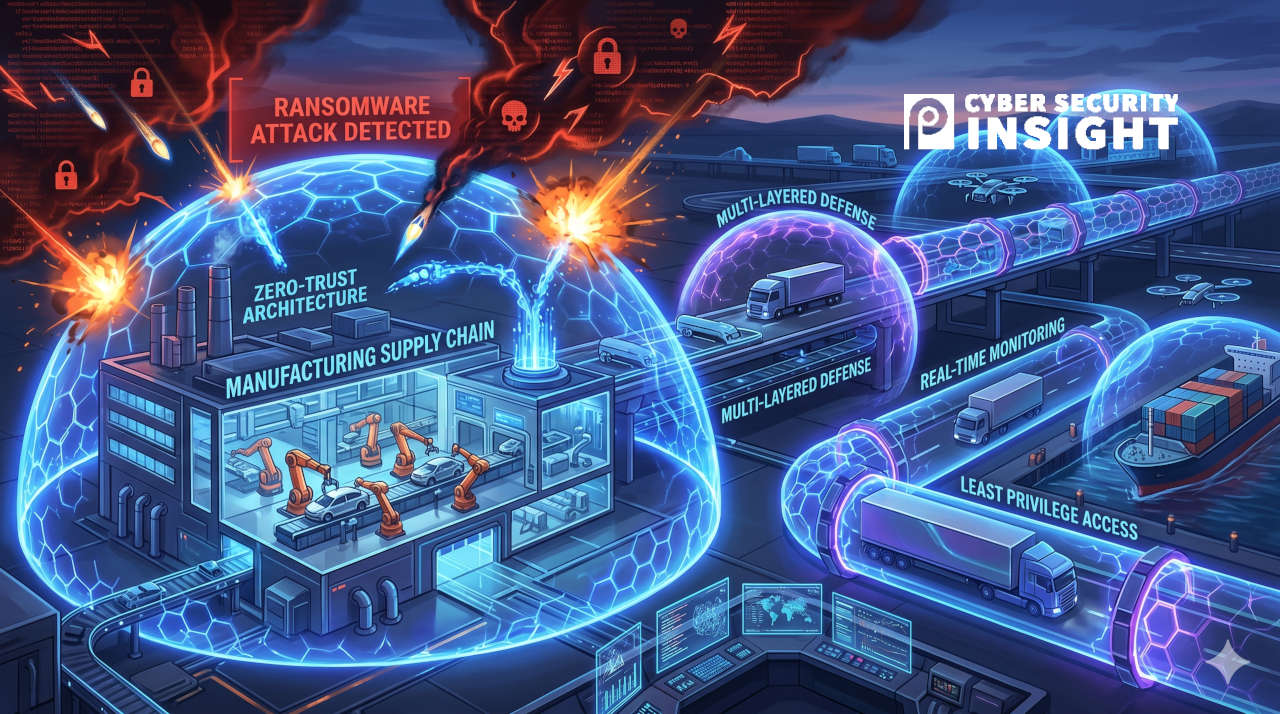

対策は「侵入させない」だけでなく、「侵入されても止めない」「止まっても早く戻す」をセットで設計します。特に認証、ネットワーク構造、復旧手順の整備が要点です。

認証面では、多要素認証(MFA)を特権・VPN・メールなどへ広く適用し、例外運用を最小化します。条件付きアクセスで端末状態や地域、時間帯の制御も検討対象です。

侵入後の横展開を抑えるには、基幹・物流・製造・オフィス・リモート経路を分離し、重要領域の管理経路も隔離します。許可通信のみ通す考え方で、被害範囲を限定します。

バックアップは「ある」だけでは不十分です。オフライン性や変更不能性、複数世代の保持に加え、復旧テストとRTO/RPOの明確化で復旧可能性を担保します。

さらにサプライチェーンを前提に、委託先接続点の棚卸しと第三者アクセス最小化を進めます。連絡網、初動手順、机上演習を通じ、技術と業務の統合対応を整えます。

まとめ

ネットワークベンダーとして、PSIでは、ランサムウェア対策を単発の防御強化ではなく、多層防御として捉えることを推奨します。入口対策と侵入後対策を同時に設計する視点が重要です。

またゼロトラストの考え方に基づき、認証の強化と最小権限、セグメンテーションによる横展開抑止を組み合わせます。業務の依存関係を踏まえた止めない設計が鍵になります。

最後に、復旧時間を短縮するための備えとして、バックアップと復旧手順の実効性を定期的に検証します。平時の演習と可視化が、供給停止リスクを現実的に下げます。

会社概要

社名:株式会社ピーエスアイ(PSI)

所在地:〒160-0022 東京都新宿区新宿5丁目5-3 建成新宿ビル4階

設立:1994年

TEL:03-3357-9980

FAX:03-5360-4488

URL:https://www.psi.co.jp

事業内容:サイバーセキュリティ製品の販売および導入支援、運用サポート、ITコンサルティング

報道関係者様からのお問合せ先

株式会社ピーエスアイ

広報担当:内藤

電話番号:(03)3357-9980

Eメールアドレス:psi-press@psi.co.jp