PSI CyberSecurity Insight

2026年4月7日

株式会社ピーエスアイ

サイバー攻撃が「儲かる」構造とは?攻撃者の収益モデルと企業が崩すべきポイント

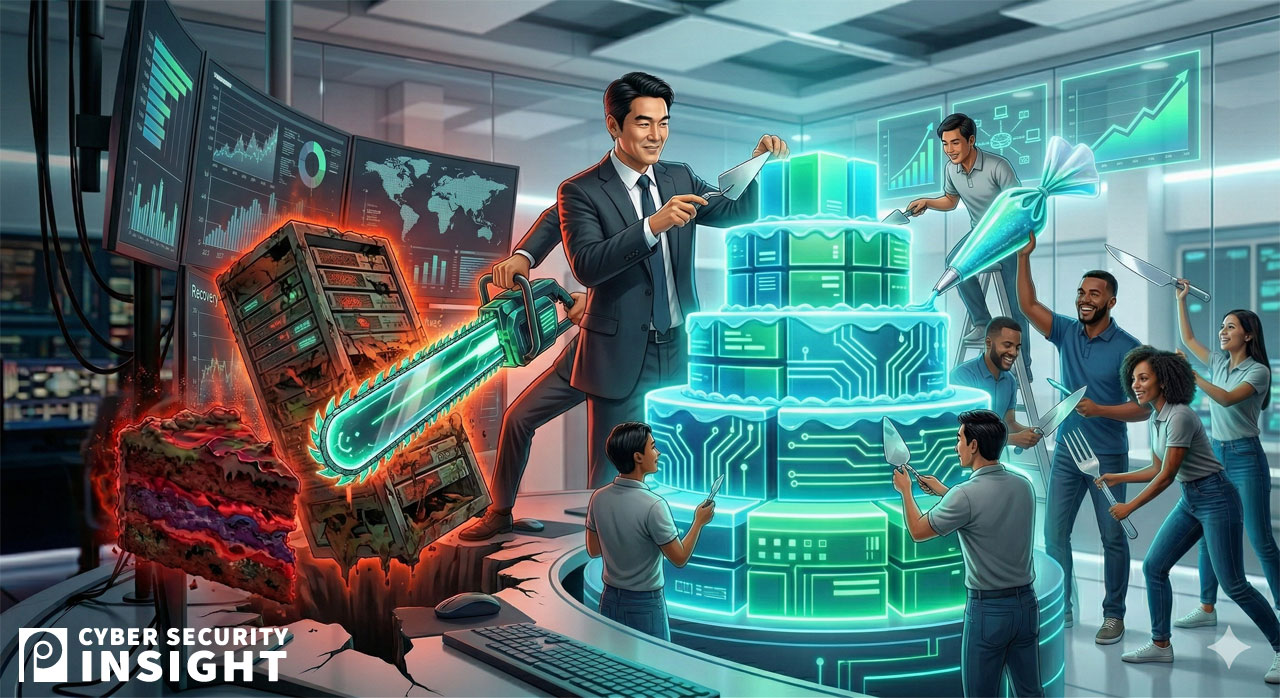

サイバー攻撃は“ビジネス化”しており、対策も経営判断が要る

近年のサイバー攻撃は高度化だけでなく、収益を前提に組織的に行われる点が脅威です。攻撃者は愉快犯ではなく、費用対効果を計算して動きます。

その結果、技術的に堅牢な仕組みを入れていても、運用の穴や復旧体制の弱さが突かれます。企業側は攻撃の“経済合理性”を理解することが重要です。

本稿では、攻撃が儲かる理由を収益構造から整理し、企業が現実的に取り得る対策を解説します。狙われやすさを下げる観点で読み進めてください。

低コスト・高回収・低リスクが成立する攻撃者の収益モデル

攻撃が収益化しやすい理由は、初期投資が小さく回収しやすいことにあります。既製ツールやクラウドの悪用で、攻撃は容易にスケールします。

さらに、攻撃の手順書やテンプレートが流通し、熟練者でなくても成果が出やすい環境です。実行コストが下がるほど、攻撃は“割に合う”ものになります。

回収面ではランサムウェアが典型で、事業停止コストを梃子に支払いを迫ります。復旧に時間がかかる組織や、信用失墜を避けたい企業ほど圧力が高まります。

摘発リスクも下げやすい構造です。国境を越えたインフラ、匿名化、暗号資産、分業化が組み合わさり、捜査と追跡の難度を押し上げています。

企業が取るべき現実的な対策は「攻撃者の利益」を削ること

対策は侵入をゼロにする発想だけでなく、攻撃者が儲からない状態を作ることが要点です。成功確率を下げ、横展開を難しくし、復旧力で恐喝を無効化します。

まず復旧可能性の強化です。オフラインや不変型バックアップ、復旧手順の訓練、代替運用の準備により、支払い圧力と交渉優位を減らせます。

次に初期侵入の抑止として、IDと脆弱性管理を最優先に置きます。MFAの徹底、特権IDの分離、公開資産の棚卸し、悪用実績に基づく優先修正が重要です。

侵入後を想定し、横展開と持ち出しを難しくする設計も必要です。ネットワーク分離や最小権限、ログの可視化と監視を整え、封じ込め可能性を高めます。

加えて、インシデント対応の意思決定を事前に定めます。連絡体制、法務・広報・経営の判断手順、通報基準を明確にし、混乱による交渉コスト低下を防ぎます。

まとめ

ネットワークベンダーとして、PSIでは、サイバー攻撃を“市場”として捉えた多層防御の考え方を重視します。単発の対策ではなく、前提を置いた設計が必要です。

具体的には、ゼロトラストの発想で信頼を前提にせず、ID中心の統制と継続的な可視化を積み上げます。加えて、セグメンテーションで被害の波及を抑えます。

復旧力と対応力を含む全体最適の設計により、攻撃者の成功確率と回収可能性を下げられます。結果として“儲からない相手”になることが、実務上の近道です。

会社概要

社名:株式会社ピーエスアイ(PSI)

所在地:〒160-0022 東京都新宿区新宿5丁目5-3 建成新宿ビル4階

設立:1994年

TEL:03-3357-9980

FAX:03-5360-4488

URL:https://www.psi.co.jp

事業内容:サイバーセキュリティ製品の販売および導入支援、運用サポート、ITコンサルティング

報道関係者様からのお問合せ先

株式会社ピーエスアイ

広報担当:内藤

電話番号:(03)3357-9980

Eメールアドレス:psi-press@psi.co.jp