PSI CyberSecurity Insight

2026年3月3日

株式会社ピーエスアイ

開発環境を標的とする「DevOps侵害」攻撃、CI/CDパイプラインとAI学習基盤の同時汚染が確認

導入

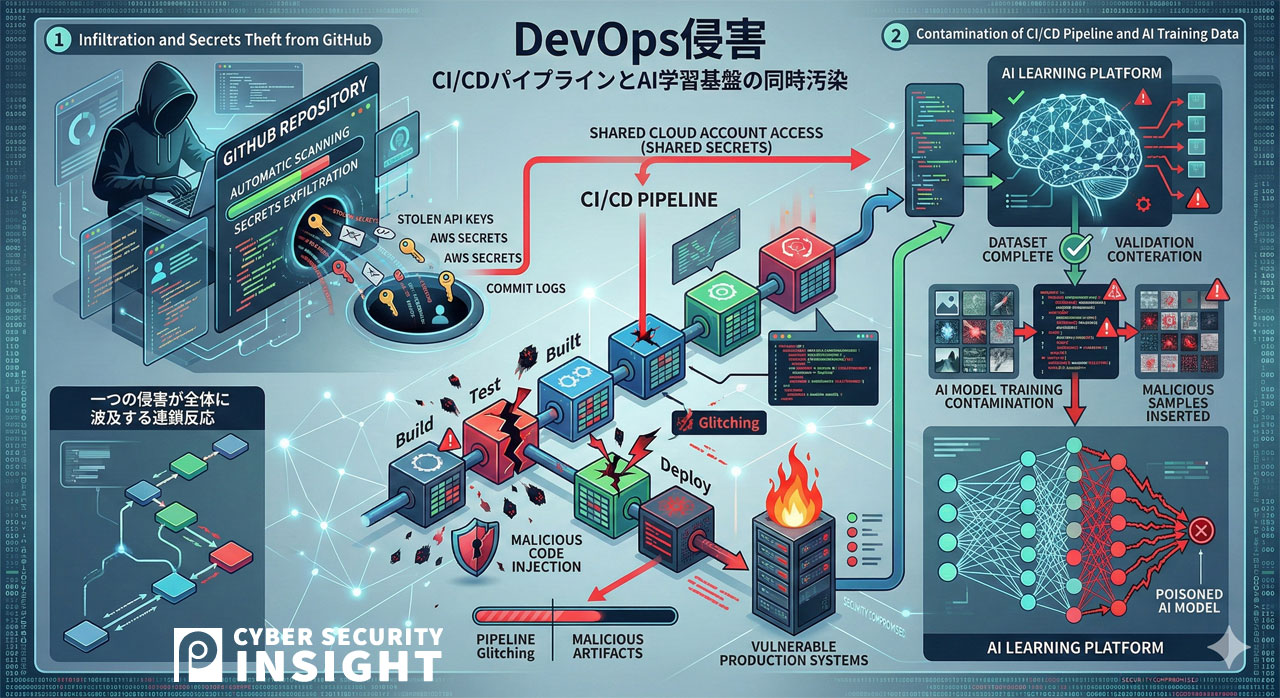

ソフトウェア開発の自動化とAI技術の普及に伴い、CI/CD(継続的インテグレーション/デプロイメント)環境とAI学習プラットフォームを同時に標的とする新たな攻撃手法が今週確認されました。攻撃者は開発者のGitHubアカウントを侵害し、APIキーやシークレット情報を窃取すると同時に、AI学習用データセットに悪意あるサンプルを混入させ、本番システムとAIモデルの両方を汚染する「複合型サプライチェーン攻撃」を展開しています。

詳細な説明

攻撃者はまず、公開GitHubリポジトリを自動スキャンし、誤ってコミットされたAWSキーやAPI トークンを収集します。これらの認証情報を悪用してクラウド環境に侵入し、CI/CDパイプラインに悪意あるコードを注入します。同時に、機械学習の学習データに「トリガー」となる特殊なパターンを埋め込み、特定の条件下でAIモデルが意図しない動作(機密情報の外部送信など)を行うよう仕込みます。特に危険なのは、開発環境とAI学習環境が同一のクラウドアカウントで管理されている場合で、一つの侵害が全体に波及する連鎖反応を引き起こします。

影響と対策

この攻撃により、アプリケーションの脆弱性注入とAIモデルの判断精度低下が同時に発生し、企業の技術的信頼性が根本から損なわれます。対策として、シークレット管理専用ツール(AWS Secrets Manager、HashiCorp Vault等)の導入と、コミット前の自動スキャン(git-secrets、TruffleHog等)による流出防止が急務です。AI関連では、学習データの完全性検証と、モデルの挙動を継続監視する「AIファイアウォール」の実装が重要です。また、開発環境とAI環境のアカウント分離、最小権限の原則適用により、被害範囲の局所化を図ることが推奨されます。

まとめ

DevOpsとAIという現代の技術基盤が同時に狙われる時代において、開発セキュリティ(DevSecOps)とAIセキュリティの統合的な対策が不可欠です。技術の利便性を享受しつつ、その裏に潜むリスクを常に監視し続ける体制が、デジタル変革時代の企業生存戦略となります。

会社概要

社名:株式会社ピーエスアイ(PSI)

所在地:〒160-0022 東京都新宿区新宿5丁目5-3 建成新宿ビル4階

設立:1994年

TEL:03-3357-9980

FAX:03-5360-4488

URL:https://www.psi.co.jp

事業内容:サイバーセキュリティ製品の販売および導入支援、運用サポート、ITコンサルティング

報道関係者様からのお問合せ先

株式会社ピーエスアイ

広報担当:内藤

電話番号:(03)3357-9980

Eメールアドレス:psi-press@psi.co.jp